En ocasiones, los primeros resultados que obtenemos al buscar algunos términos no siempre se acercan a lo que buscamos. A veces esos primeros resultados son, en realidad, anuncios pagados y no necesariamente son los más relevantes. Entonces, se hace necesaria una búsqueda avanzada de Google. Y lo mejor es no quedarse en búsquedas simples o acotar sólo con comillas algunas palabras, sino usar ciertos atajos o “trucos” con los que puedes llegar aún más rápido a lo que buscas.

Me refiero a los operadores de búsquedas, que son una serie de símbolos, con distintas funciones cada uno, que nos ayudan a que los resultados se acerquen lo máximo posible a lo que estamos investigando. Con ellos no tienes que ir a la configuración de Google ni entrar a https://www.google.com/advanced_search para llenar los campos de búsqueda, sino tipear directamente los comandos en la barra de búsqueda de Google. Y si lo haces todo el tiempo y los memorizas (son muy intuitivos), tu tiempo de investigación mejorará considerablemente.

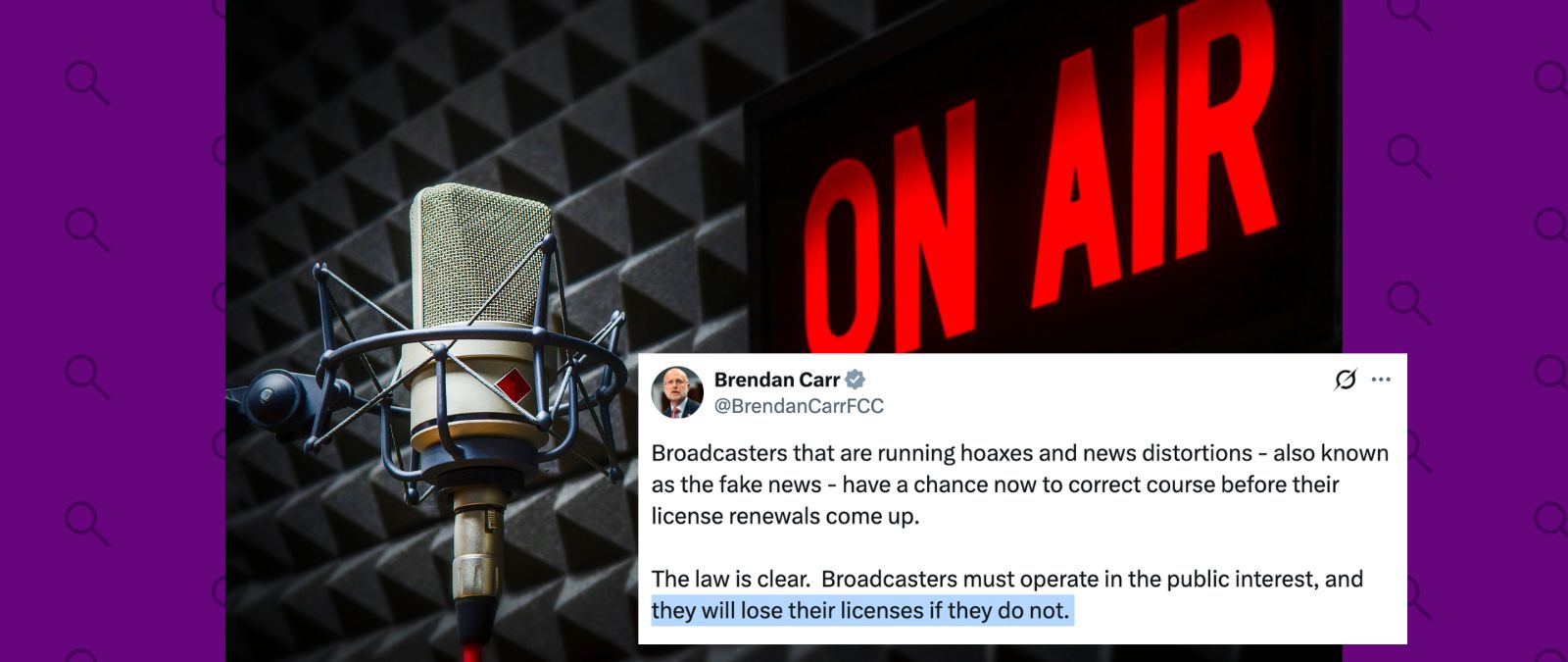

Explorando esos “trucos” para agregar a la Guía bilingüe para periodistas que cubren comunidades latinas e hispanoparlamentes de Factchequeado, encontré este ejemplo de cómo llegar más rápido a los hallazgos periodísticos y cómo puede servir para verificar un contenido, a partir de este texto:

“El cardiólogo estadounidense Peter McCullough desaconseja el uso de las vacunas contra el COVID-19 y asegura que “no son seguras” para los humanos. En sus declaraciones hace referencia a un estudio en el que él participó como coautor y afirma que la conclusión es que el 73.9% de las muertes después de la vacunación son por la vacuna”.

Para ver qué dice exactamente ese médico y cómo llega a esa conclusión, usamos en la búsqueda avanzada de Google el “atajo” de “allintext” con palabras clave que pudieran llevarnos a ese estudio, ya que es amplia la evidencia científica que comprueba que las vacunas son seguras.

El primer contenido de la búsqueda lleva al estudio al que se refiere McCullough:

Lo primero que arroja la web es que se trata de un “preprint”, es decir no ha sido sometido a una revisión por pares ni evaluado por otros expertos. Por lo tanto, tampoco ha sido publicado en una revista científica.

Pero además se puede leer que el documento ha sido retirado del servidor porque “las conclusiones no están respaldadas por la metodología del estudio”. En una nota de Factchequeado, explicamos que The Lancet en Social Science Research Network (SSRN) se reserva el derecho de eliminar un documento que se haya publicado si se determina que ha violado los criterios de selección.

Existen también muchos otros operadores de búsquedas, que ayudan cuando buscamos desinformación, como:

inurl:

Seguido de un término, este comando sirve para que los resultados que nos ofrece Google contengan esa palabra en la URL (la dirección web). Por ejemplo, si en nuestra búsqueda añadimos inurl:scams todos los resultados tendrán “scam” en su dirección web.

allinurl:

Es prácticamente igual que el anterior, pero en este caso podemos incluir más de un término separado por un espacio para ubicar esas palabras en una URL: allinurl:scam phishing TPS. Por ejemplo, con esa búsqueda añadiríamos a la anterior las palabras “phishing” y “TPS”, además de “scam”.

intitle:

Se usa para buscar la palabra que queramos en un título. Por ejemplo, podemos utilizarlo así: intitle:desinformación.

allintitle:

Es como el anterior, pero para buscar más de una palabra en el título. Se utiliza con la primera palabra escrita inmediatamente después de los dos puntos y el resto separadas por un espacio. allintitle:las consecuencias de la desinformación.

intext:

Busca páginas que tengan en el texto el término indicado. intext:phishing nos dará resultados de webs que contengan esa palabra en alguna parte de su texto.

En X (antes Twitter)

En la búsqueda avanzada en la plataforma X (antes llamada Twitter), los operadores de búsqueda funcionan de manera similar a los de Google, pero hay también otras opciones que podemos explorar para encontrar resultados precisos y más rápido.

Por ejemplo, el geocode:

Es uno de los comandos de geolocalización, que se usa para poner coordenadas, en lugar del nombre de una ciudad. Las coordenadas se escriben separadas por comas y sin espacio, y el radio de millas o kilómetros alrededor, al final del comando. Para ubicar las coordenadas de un lugar, basta con hacer clic derecho sobre el sitio de interés en Google Maps y se abrirá una ventana que las mostrará.

En este ejemplo, utilizando las coordenadas de Kewlona, Canadá, podemos buscar publicaciones sobre los incendios que ocurrieron en 2023:

fire geocode:49.863613,-119.564461,100km

O con el cálculo en millas:

Esta búsqueda también funciona si no ponemos ningún texto y sólo buscamos por las coordenadas. En ese caso, saldrán todos los tuits que se hayan publicado desde ese lugar y desde cuentas que tengan detallada su ubicación.

Estos comandos pueden ser muy útiles para afinar los resultados y dar con esos posts que estamos buscando y se pueden combinar entre ellos. En este enlace podemos ver más operadores de búsqueda para Xque nos pueden servir en algún momento.

Dato importante: yo he leído estas guías muchas veces y he estado en talleres donde las explican, pero si no ejercitas constantemente estas búsquedas y aprendes estos códigos de memoria se te olvidan y ya no puedes moverte tan rápido como quisieras.

El paso a paso de cómo hacer búsquedas avanzadas tanto en Google como en X forman parte de la Guía para periodistas que cubren comunidades latinas, que elaboramos en Factchequeado gracias al apoyo del fellowship de Reynolds Journalism Institute (RJI).

Para descargar la guía en inglés en PDF, cliquea aquí.

Para descargar la guía en español en PDF, cliquea aquí.

This article was published first in English as part of RJI fellow class 2023-2024

Factchequeado es un medio de verificación que construye una comunidad hispanohablante para contrarrestar la desinformación en Estados Unidos. ¿Quieres ser parte? Súmate y verifica los contenidos que recibes enviándolos a nuestro WhatsApp +16468736087 o a factchequeado.com/whatsapp.